{youtube}ynB1inl4G3c{/youtube}

Une vulnérabilité de processeur récemment découverte pourrait potentiellement mettre en péril les informations sécurisées sur tout PC Intel fabriqué depuis 2008. Cela pourrait affecter les utilisateurs qui utilisent une fonctionnalité de boîte de verrouillage numérique appelée Intel Software Guard Extensions ou SGX, ainsi que ceux qui utilisent des services cloud courants.

"Tant que les utilisateurs installeront la mise à jour, ils iront bien."

Les chercheurs ont identifié le trou de sécurité SGX, appelé Foreshadow, en janvier et en ont informé Intel. Cela a conduit Intel à découvrir son potentiel plus large dans le cloud. Cette deuxième variante, Foreshadow-NG, cible les environnements de virtualisation basés sur Intel que les fournisseurs d'informatique en nuage comme Amazon et Microsoft utilisent pour créer des milliers de PC virtuels sur un seul grand serveur.

Intel a publié des mises à jour de logiciels et de microcodes pour se protéger contre les deux types d'attaques. Les fournisseurs de cloud devront installer les mises à jour pour protéger leurs machines. Au niveau individuel, les propriétaires de chaque PC Intel compatible SGX fabriqué depuis 2016 auront besoin d'une mise à jour pour protéger leur SGX. Certaines de ces mises à jour seront installées automatiquement, tandis que d'autres devront être installées manuellement, en fonction de la configuration de la machine.

Les chercheurs feront la démonstration de la faille sur 16 en août lors du symposium sur la sécurité Usenix à Baltimore. Il est similaire à Spectre et Meltdown, les attaques matérielles qui ont secoué le monde de la sécurité informatique au début de 2018. Les chercheurs ont pu briser plusieurs fonctionnalités de sécurité présentes dans la plupart des machines Intel.

"Foreshadow-NG pourrait briser les propriétés de sécurité fondamentales que de nombreux services basés sur le cloud prennent pour acquis."

«SGX, les environnements de virtualisation et d’autres technologies similaires changent le monde en nous permettant d’utiliser les ressources informatiques de manière nouvelle et de placer des données très sensibles sur les dossiers médicaux, la cryptomonnaie et les données biométriques telles que les empreintes digitales», explique Ofir Weisse. assistant de recherche en informatique et en génie à l’Université du Michigan et auteur de l’étude à Usenix. "Ce sont des objectifs importants, mais les vulnérabilités comme celle-ci montrent à quel point il est important de procéder avec précaution."

L'extension Software Guard Extensions indique que les cibles de l'attaque de démonstration Foreshadow ne sont pas largement utilisées aujourd'hui. Parce que seuls quelques fournisseurs de cloud et quelques centaines de milliers de clients l'utilisent, il est en sommeil sur la grande majorité des ordinateurs qui en sont équipés, et ces machines ne sont pas vulnérables à l'heure actuelle. Cela dit, les chercheurs avertissent que la menace grandira avec l’utilisation du produit.

"Tant que les utilisateurs installeront la mise à jour, ils iront bien. En fait, la grande majorité des propriétaires de PC n’utilisent pas SGX, ce qui fait qu’elle ne risque pas de devenir un problème majeur à l’heure actuelle », explique Thomas Wenisch, professeur associé en informatique et en ingénierie à l’Université du Michigan. "Le véritable danger réside dans le futur, si SGX devient plus populaire et qu’il ya encore un grand nombre de machines qui n’ont pas été mises à jour. C'est pourquoi cette mise à jour est si importante. "

SGX et Foreshadow-NG

SGX crée un lockbox numérique appelé «enclave sécurisée» dans une machine, en conservant les données et les applications isolées du reste de la machine. Même si une vulnérabilité de sécurité compromet l'ensemble de la machine, les données protégées par SGX sont supposées rester inaccessibles à tout le monde, à l'exception du propriétaire des données.

Foreshadow-NG brise le mur numérique en isolant les PC virtuels des clients cloud individuels sur les grands serveurs.

La principale application de SGX est de permettre le traitement et le stockage d'informations sensibles, telles que des informations commerciales propriétaires ou des données de santé, dans des centres de données tiers distants où même les employés des centres de données ne peuvent accéder aux données protégées. SGX peut également contrôler la distribution de contenu numérique protégé par des droits d'auteur, par exemple en rendant un film visible uniquement sur des machines spécifiques.

Foreshadow casse la lockbox de SGX, permettant à un attaquant de lire et de modifier les données à l'intérieur. Bien que cette attaque ne soit pas la première à cibler SGX, elle est la plus dommageable à ce jour.

"Les travaux antérieurs pouvaient obtenir certaines des données de temps en temps. Foreshadow obtient la plupart des données la plupart du temps », explique Daniel Genkin, professeur adjoint d’informatique et d’ingénierie. "En plus de lire les données, Foreshadow extrait également ce que l’on appelle une clé d’attestation. Cette clé permet aux attaquants de se faire passer pour une machine sécurisée et de tromper les gens en leur envoyant des données secrètes. "

La deuxième variante, Foreshadow-NG, brise le mur numérique en isolant les PC virtuels des clients cloud individuels sur les grands serveurs. Cela pourrait permettre à une machine virtuelle malveillante exécutée dans le cloud de lire des données appartenant à d'autres machines virtuelles. Le code de virtualisation est présent dans chaque ordinateur Intel fabriqué depuis 2008.

"Foreshadow-NG pourrait briser les propriétés de sécurité fondamentales que de nombreux services basés sur le cloud prennent pour acquis", a déclaré le co-auteur Baris Kasikci, professeur adjoint d'informatique et d'ingénierie.

Comment les attaques fonctionnent

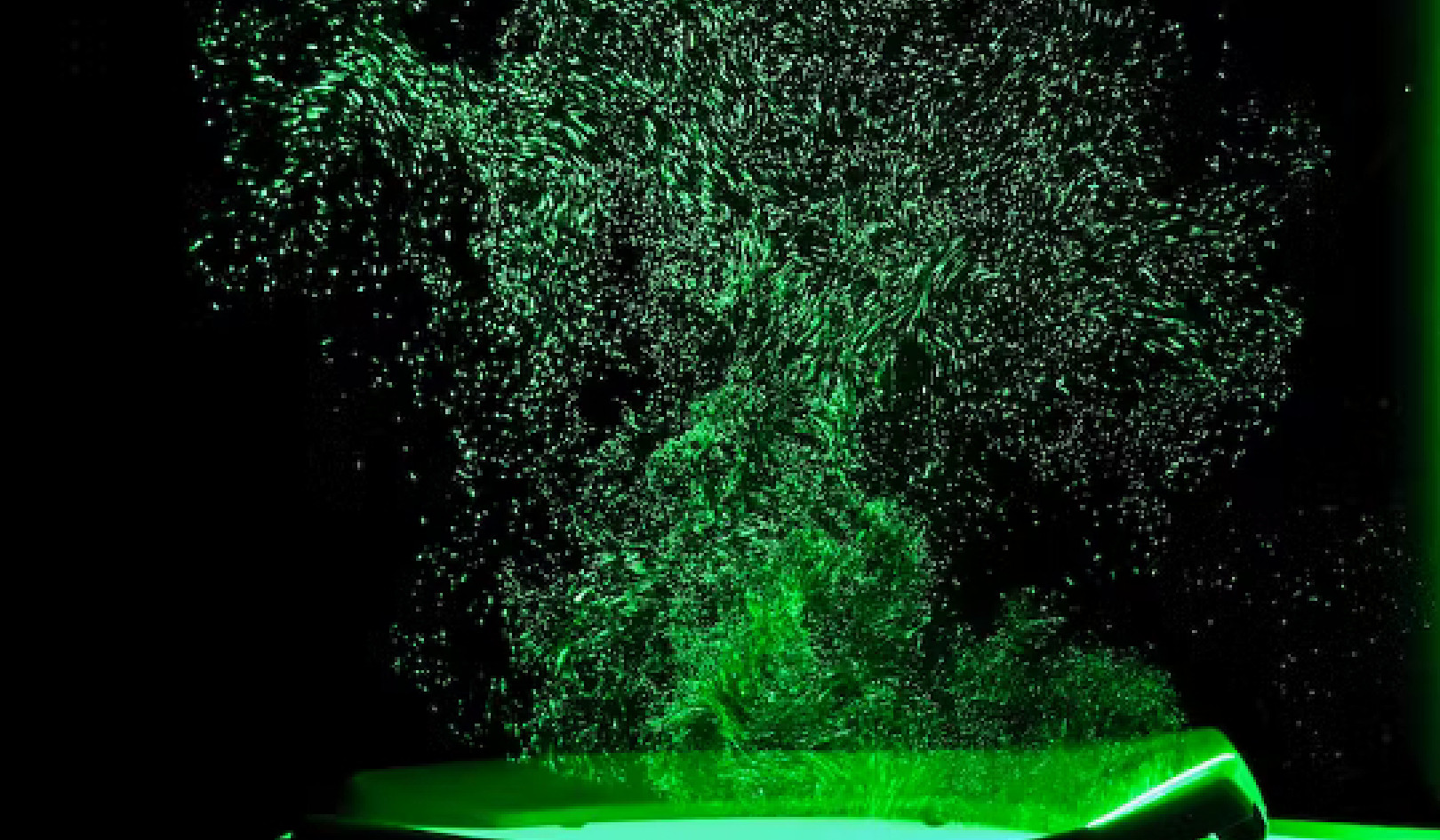

Les deux variantes de la vulnérabilité ont accès à la machine victime en utilisant ce que l'on appelle une attaque par canal secondaire. Ces attaques infèrent des informations sur le fonctionnement interne d'un système en observant des modèles dans des informations apparemment inoffensives - combien de temps prend le processeur pour accéder à la mémoire de la machine, par exemple. Cela peut être utilisé pour accéder au fonctionnement interne de la machine.

L'attaque confond alors le processeur du système en exploitant une fonctionnalité appelée exécution spéculative. Utilisée dans tous les processeurs modernes, l'exécution spéculative accélère le traitement en permettant au processeur de deviner essentiellement ce qui sera demandé et de planifier en conséquence.

L'attaque se nourrit d'informations fausses qui conduisent à une exécution spéculative dans une série de suppositions erronées. Comme un pilote qui suit un GPS défectueux, le processeur est irrémédiablement perdu. Cette confusion est ensuite exploitée pour amener la machine victime à échapper des informations sensibles. Dans certains cas, il peut même modifier les informations sur la machine victime.

Bien que ces vulnérabilités aient été détectées avant de causer des dommages importants, elles révèlent la fragilité des technologies de virtualisation et des enclaves sécurisées, affirme Ofir Weisse, l’assistant de recherche aux études supérieures impliqué dans ce travail. Il estime que la clé pour assurer la sécurité des technologies consiste à rendre les conceptions ouvertes et accessibles aux chercheurs afin qu'ils puissent identifier et réparer rapidement les vulnérabilités.

Les autres chercheurs du projet proviennent du groupe de recherche belge imec-DistriNet; Technion Israel Institute of Technology; et l'Université d'Adélaïde et Data61.

Le Fonds de recherche KU Leuven, le centre de recherche sur la cybersécurité Technion Hiroshi Fujiwara, le bureau israélien Cyber, la National Science Foundation, le département américain du Commerce, l’Institut national des normes et de la technologie, la bourse postdoctorale 2017-2018 ont apporté leur soutien au travail. et DARPA.

Plus d'informations sur Foreshadow sont disponibles sur ForeshadowAttack.com.

La source: Université du Michigan

Livres connexes

at Marché InnerSelf et Amazon